Wrench attacks er blant de mest ødeleggende truslene i krypto!

Wrench attacks, datalekkasjer – og hvorfor vi har bygget BlokkSkatt slik vi har

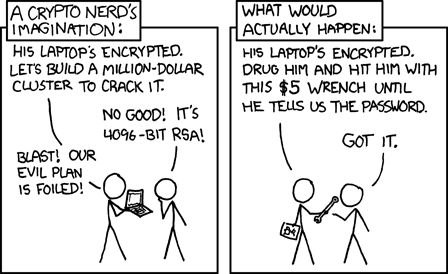

Illustrasjonen over har blitt en klassiker i sikkerhetsmiljøer. Ikke fordi den er morsom, men fordi den peker på en ubehagelig realitet:

Det finnes angrep som fullstendig omgår tekniske sikkerhetstiltak og går direkte på mennesker.

Såkalte wrench attacks er fysiske angrep der trusler eller vold brukes for å presse frem tilgang til krypto. Når et slikt angrep skjer, finnes det ingen patch, ingen rollback og ingen teknisk mitigering i øyeblikket.

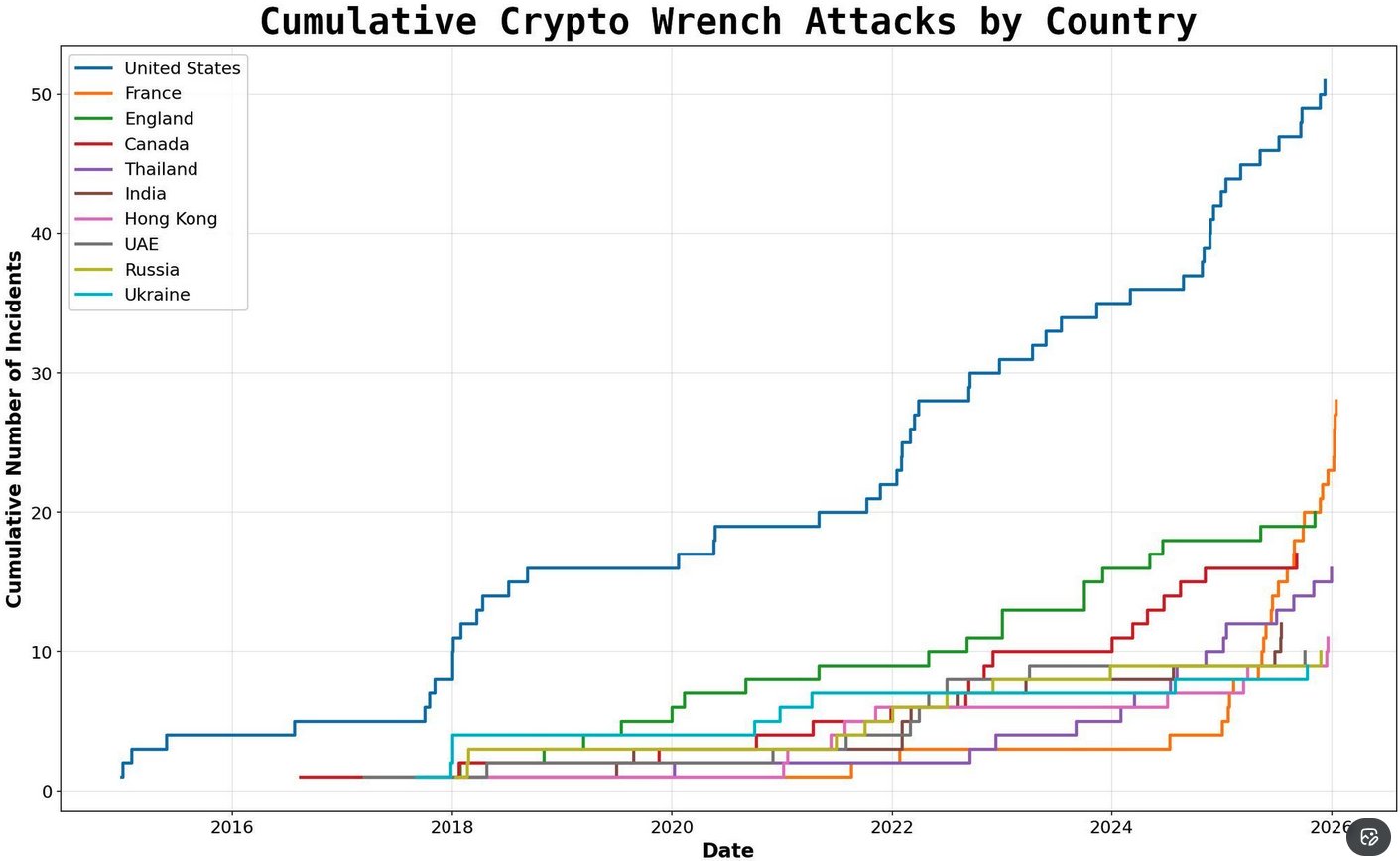

Grafen over illustrerer utviklingen i rapporterte fysiske angrep over tid. Kilden til grafen er ikke fullt verifisert og bør tolkes med forbehold, men trendbildet støttes av flere uavhengige analyser:

2025 ble det mest voldelige året hittil for kryptoeiere, med rundt 55 dokumenterte fysiske angrep globalt. Tallene er sannsynligvis underrapportert.

Når datalekkasjer blir en fysisk risiko

I januar 2026 ble den franske kryptoskatteløsningen Waltio utsatt for et alvorlig sikkerhetsbrudd og et påfølgende utpressingsforsøk. Rundt 50 000 kunder skal ha blitt berørt. Saken er fortsatt under etterforskning, og alle fakta er ikke endelig fastslått.

Uansett utfall illustrerer hendelsen noe viktig:

En kompromittert kryptoskattetjeneste er ikke bare et personvernproblem.

Den kan bli en målutvelgelsesdatabase.

Slike tjenester kan implisitt avsløre:

-

hvem som eier krypto

-

hvor aktiv brukeren er

-

hvilke plattformer som brukes

-

hvilke land og jurisdiksjoner som er involvert

Når identitet kan kobles til kryptoeierskap, oppstår en ny type risiko.

Ikke digital.

Fysisk.

I verste fall kan slike datakilder fungere som en slags Gule Sider for aktører som ønsker å finne “interessante” mål.

En personlig refleksjon

Siden vi startet arbeidet med BlokkSkatt, har jeg vært genuint forbauset over at vi ikke tidligere har sett flere store og målrettede angrep mot kryptoskatteløsninger.

Ikke fordi disse løsningene nødvendigvis er teknisk svake, men nettopp fordi de representerer et svært attraktivt mål.

Dessverre ser det nå ut til at denne antakelsen ikke var feil.

Når det er sagt:

Vår arkitektur og våre sikkerhetsvalg er ikke et resultat av denne eller andre enkelthendelser. Vi har bygget fra dag én basert på en grunnleggende virkelighetsforståelse:

at risiko i krypto ikke stopper ved kode, men oppstår i skjæringspunktet mellom identitet, data og fysisk virkelighet.

Vi har derfor bygget vår plattform med utgangspunkt i at datalekkasjer kan skje, men at fysisk skade ikke skal kunne oppstå som følge av oss.

Det betyr at vi bevisst begrenser hvilke data som struktureres, korreleres og gjøres operativt nyttige. Data som ikke kan samles, kobles eller analyseres på tvers, kan heller ikke effektivt misbrukes – uavhengig av angriperens ressurser eller motivasjon.

Sikkerhetsobservasjon

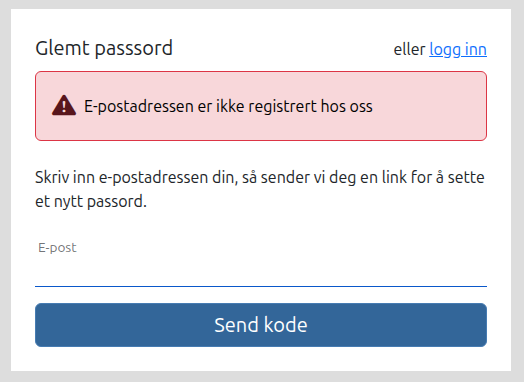

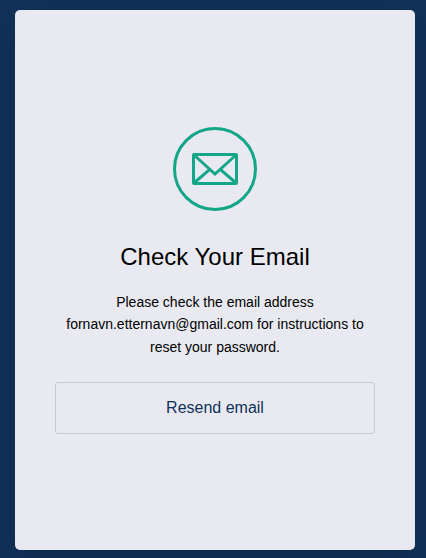

(Bildene over viser eksempler fra to ulike norske kryptoskatteløsninger)

Skjermbildet over her til venstre viser et eksempel der systemet eksplisitt bekrefter om en e-postadresse er registrert eller ikke. Dette muliggjør såkalt account enumeration og regnes som en OPSEC-svakhet i sikkerhetskritiske tjenester.

I isolasjon kan det virke harmløst.

I en kryptokontekst er det ikke det.

Skjermbildet over her til høyre viser et alternativt og anerkjent mønster, der brukeren alltid får samme nøytrale tilbakemelding uavhengig av om e-postadressen eksisterer i systemet eller ikke. Dette hindrer at tredjepart kan verifisere hvem som er brukere av tjenesten.

Denne praksisen er allerede i bruk hos minst én annen norsk kryptoskatteløsning. Det viser at dette ikke er et teoretisk ideal, men etablert og gjennomførbar praksis.

Vi har varslet selskapet det gjelder om observasjonen i til venstre.

Vi deler dette offentlig fordi slike detaljer har reell betydning for brukersikkerhet, og fordi åpenhet rundt etablerte sikkerhetsprinsipper kan bidra til bedre praksis i bransjen.

Hvordan vi har bygget vår løsning rundt disse realitetene

Wrench attacks er ikke et nederlag for kryptografi.

De er et nederlag for systemdesign som ikke tar mennesker på alvor.

Etter hvert som krypto blir mer utbredt, vil angripere ikke nødvendigvis bli mer tekniske.

De vil bli mer praktiske.

De sikreste løsningene er derfor ikke de som samler minst data, men de som bevisst begrenser hvilken makt data kan gi.

Det er denne virkelighetsforståelsen BlokkSkatt er bygget på.

Vi har bygget vår plattform med utgangspunkt i at datalekkasjer kan skje, men at fysisk skade ikke skal kunne oppstå som følge av oss. Dette er ikke en teoretisk ambisjon, men et konkret designkrav som preger hele arkitekturen – fra organisering av mennesker, til systemtilgang, datamodellering og betalingsflyt.

Bevisst organisering av mennesker og tilgang

Våre ansatte er bevisst private. De lister ikke BlokkSkatt som nåværende arbeidsgiver offentlig.

Dersom noen oppgir BlokkSkatt som referanse for tidligere arbeid, eller på annen måte knytter seg offentlig til selskapet, har de ikke systemtilgang.

Dette handler ikke om hemmelighold, men om reduksjon av angrepsflate. I et trusselbilde der identitet kan misbrukes, er offentlig kobling mellom personer og systemer en reell risiko – både for de ansatte og for brukerne våre.

Av samme grunn har offentlige personer ingen systemtilgang. Dersom du ser noen knyttet til oss i offentligheten – styremedlemmer, daglig leder, mediepersoner eller offentlige eiere – kan du være trygg på at de ikke har tilgang til kode eller databaser.

Vi har en streng separasjon mellom:

-

identifiserbarhet

-

systemtilgang

Disse to skal aldri kombineres.

Dataminimering og fravær av operativ verdi

Vi separerer konsekvent:

-

personidentifiserende informasjon (PII)

-

kryptotransaksjonshistorikk

Dette reduserer risikoen for at data kan kobles på måter som gir angripere operativ verdi.

Én kobling er likevel uunngåelig: e-postadressen fungerer som brukernavn. Derfor anbefaler vi sterkt bruk av ikke-identifiserende e-postadresser og unike passord som ikke brukes andre steder.

Vår målsetting er ikke å unngå data, men å unngå makt gjennom data.

Betalingsflyt uten unødvendig korrelasjon

Vi tilbyr betaling via Vipps, Revolut og on-chain overføringer. Spesielt on-chain betalinger – for eksempel som uttak fra en børs – gir høy grad av isolasjon: kun børsen vet hvem som tok ut midler, og vi vet først noe når brukeren selv forteller oss det.

Internt håndteres betaling via Vipps og Revolut kun som en boolsk verdi: betalt eller ikke betalt.

Vi ønsker ikke, og trenger ikke, mer informasjon enn det.

Disse valgene er ikke gjort for å være ekstreme.

De er gjort for å være realistiske.

Når man tar høyde for at datalekkasjer kan skje, må systemer bygges slik at lekkasjer ikke får menneskelige konsekvenser. Det er dette som ligger til grunn for hvordan BlokkSkatt er bygget – teknisk, organisatorisk og prinsipielt.